64位DES算法及其测速与原理验证

此为博主在学习密码学课程时编写的作业,有关DES算法及其效果验证。

64位DES算法

基本原理

1 输入输出参数

key: 64bit的密钥

message:64bit的需要加密的信息,即明文

cipher:64bit的已经被加密过的信息,即密文

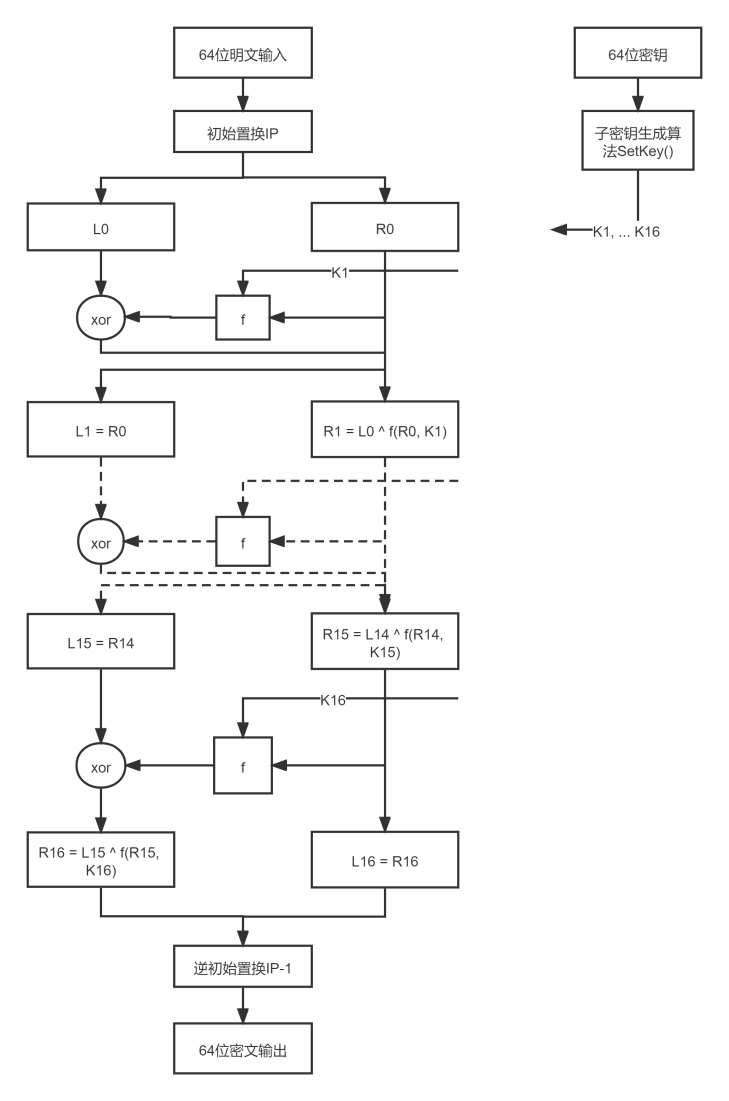

2 流程

2.1 子密钥产生

DES算法由64位密钥产生16轮的48位子密钥。在每一轮的迭代过程中,使用不同的子密钥。

a、把密钥的奇偶校验位忽略不参与计算,即每个字节的第8位,将64位密钥降至56位,然后根据选择置换 PC-1 将这56位分成两块 C0 (28位)和 D0 (28位);

1 | char PC1_Table[56] = { |

b、将 C0 和 D0 进行循环左移变化(注:每轮循环左移的位数由轮数决定),变换后生成 C1 和 D1 ,然后 C1 和 D1 合并,并通过选择置换 PC-2 生成子密钥 K1 (48位);

1 | char Move_Table[16] = { |

c、 C1 和 D1 在次经过循环左移变换,生成 C2 和 D2 ,然后 C2 和 D2 合并,通过选择置换 PC-2 生成密钥 K2 (48位);

1 | char PC2_Table[48] = { |

d、以此类推,得到 K16 (48位)。但是最后一轮的左右两部分不交换,而是直接合并在一起 R16L16 ,作为逆置换的输入块。其中循环左移的位数一共是循环左移16次,其中第一次、第二次、第九次、第十六次是循环左移一位,其他都是左移两位。

2.2 初始置换 IP

初始置换 IP 是 DES 的第一步密码变换,作用是将64位明文打乱重排并分成左右两半,左边32位作为 L0 ,右边32位作为 R0 ,供之后的加密迭代使用。

1 | const char IP_Table[64] = { |

2.3 加密函数

经过初始置换后,进行16轮完全相同的运算,在运算过程中数据与秘钥结合。函数 f 的输出经过一个异或运算,和左半部分结合形成新的右半部分,原来的右半部分成为新的左半部分。每轮迭代的过程可以表示如下:

$$

\begin{cases}

L_i = R_{i-1}\

R_i = L_{i-1}\oplus f(R_{i - 1}, K_i)\

i = 1, 2, 3, …, 16

\end{cases}

$$

其中 f 包括三部分 扩展置换E、 S-盒替换 、P-盒置换 。

2.3.1 扩展置换E

通过扩展置换E,数据的右半部分 Rn 从32位扩展到48位。扩展置换改变了位的次序,重复了某些位。

扩展置换的目的:a、产生与秘钥相同长度的数据以进行异或运算, R0 是32位,子秘钥是48位,所以 R0 要先进行扩展置换之后与子秘钥进行异或运算;b、提供更长的结果,使得在替换运算时能够进行压缩。

扩展置换E规则如下:

1 | char E_Table[48] = { |

2.3.2 S-盒替换

Rn 扩展置换之后与子秘钥Kn异或以后的结果作为输入块进行S盒替换运算功能是把48位数据变为32位数据。

替换运算由8个不同的替换盒(S盒)完成。每个 S-盒 有6位输入,4位输出。所以48位的输入块被分成8个6位的分组,每一个分组对应一个S-盒替换操作。经过S-盒替换,形成8个4位分组结果。

值得注意的是,每一个 S-盒 的输入数据是6位,输出数据是4位,但是每个 S-盒 自身是64位!!每个 S-盒 是4行16列的格式,因为二进制4位是0~15。8个 S-盒 的值如下:

1 | char S_Box[8][4][16] = { |

2.3.3 P-盒替换

S-盒替换运算,每一盒得到4位,8盒共得到32位输出。这32位输出作为P盒置换的输入块。P盒置换将每一位输入位映射到输出位。任何一位都不能被映射两次,也不能被略去。

经过P-盒置换的结果与最初64位分组的左半部分异或,然后左右两部分交换,开始下一轮迭代。P-盒置换表(表示数据的位置)共32位。

1 | char P_Table[32] = { |

2.4 逆置换

将初始置换进行16次的迭代,即进行16层的加密变换,这个运算过程我们暂时称为函数f。得到 L16 和 R16 ,将此作为输入块,进行逆置换得到最终的密文输出块。逆置换是初始置换的逆运算,逆置换规则如下:

1 | const char IPR_Table[64] = { |

3 流程图

具体实现

自实现 DES 包括三个文件:function.h、function.c 以及 main.c.

function.h: 存放全局变量定义以及各实现函数声明。

1 | /************************************** 全局变量 **************************************************/ |

function.c: 存放各函数的具体实现内容。

main.c: 主函数运行程序并测速,将1000000次的密文变化数写入result.txt中。

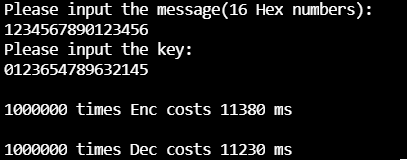

运行结果

以下为一次运行时的截图,经统计DES加密1000000次的时间约11400ms,解密时间类似。

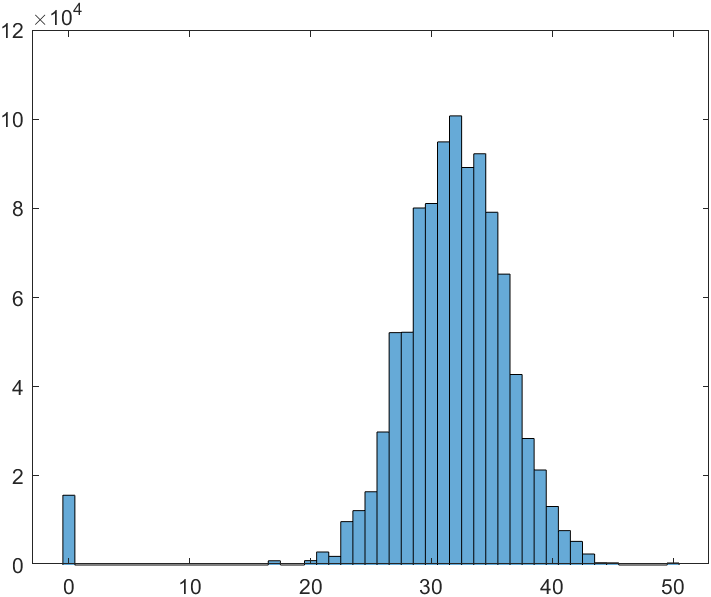

同时,明文每变化1bit,密文的变化情况如图所示(基本符合32的正态分布):

0bit的出现的可能原因在于,当变化的1bit位和前一个变化的bit相同时(采用和前一次密文的结果比较的方式查看密文变化的位数),二者的变化比特数可能相同,故会出现0的情况,属于本实验方法的原因,DES的原理还是符合0-64的正态分布的。

代码实现在博主的个人GitHub上:https://github.com/hurry-hub/cryptography_work/tree/main/DES